La récupération de données sur les ordinateurs Apple ne se résume pas à une simple transposition des méthodes connues sur PC. Derrière le logo à la pomme se cache une architecture matérielle et logicielle profondément propriétaire, qui impose des contraintes très spécifiques à chaque étape d’une intervention , que celle-ci soit menée par l’utilisateur ou par un laboratoire spécialisé. Comprendre ces particularités, c’est comprendre pourquoi certains cas de récupération qui seraient courants sur un PC Windows deviennent très difficiles sur un Mac récent, et inversement pourquoi certains mécanismes natifs d’Apple peuvent s’avérer être de précieux alliés.

APFS : un système de fichiers Apple conçu pour la sécurité, pas pour la récupération

Depuis macOS High Sierra (2017), Apple impose APFS (Apple File System) comme système de fichiers par défaut sur tous les Mac équipés d’un SSD. Ce système de fichiers 64 bits, conçu nativement pour les mémoires flash, introduit des mécanismes profondément différents de l’ancien HFS+ (Mac OS étendu journalisé), avec des implications directes sur la récupération de données.

L’un des changements les plus structurants est le mécanisme copy-on-write (COW) : lors d’une modification de fichier, APFS n’écrase pas les données existantes mais écrit les nouvelles données à un emplacement différent avant de mettre à jour les métadonnées. Ce fonctionnement réduit théoriquement le risque de corruption en cas de coupure d’alimentation, mais il complique la lecture forensique des volumes, car les structures internes d’APFS , containers, volumes logiques, métadonnées , sont fondamentalement différentes de celles de HFS+ et nécessitent des outils de récupération compatibles avec ce format propriétaire.

APFS introduit également la notion de conteneur regroupant plusieurs volumes logiques qui se partagent dynamiquement l’espace disponible , à la différence des partitions fixes d’HFS+. En cas de corruption du conteneur, c’est l’ensemble des volumes qui peut devenir inaccessible simultanément, rendant l’intervention plus complexe qu’une simple panne de partition. Par ailleurs, APFS étant un système propriétaire, Apple a publié une documentation technique de référence (Apple File System Reference) destinée notamment aux développeurs d’outils de récupération, mais cette documentation ne couvre pas la totalité des mécanismes internes et ne constitue pas un standard ouvert au sens complet du terme.

Les instantanés APFS : un filet de sécurité natif des MAC, mais méconnu

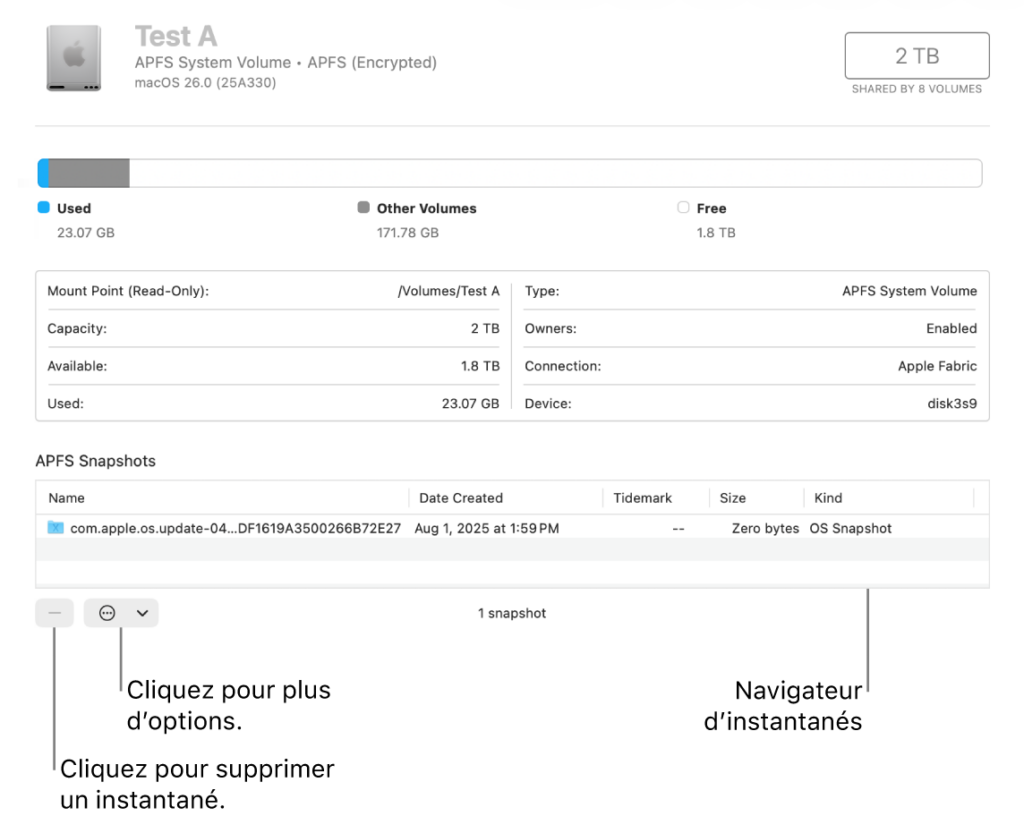

APFS intègre nativement un mécanisme d’instantanés (snapshots), c’est-à-dire des copies en lecture seule de l’état du volume à un instant précis. macOS crée automatiquement de tels instantanés avant chaque mise à jour du système, et Time Machine en génère également sur le volume système interne lorsqu’aucun disque de sauvegarde externe n’est connecté. Ces instantanés locaux constituent un premier recours souvent ignoré en cas de suppression accidentelle récente.

Il est possible de visualiser et de restaurer ces instantanés depuis l’Utilitaire de disque (menu Présentation > Afficher les instantanés APFS) ou via le Terminal avec la commande tmutil listlocalsnapshots /. Cette ressource peut permettre de récupérer des fichiers supprimés depuis quelques heures à quelques jours, sans aucun outil tiers, à condition que le volume n’ait pas été reformaté et que les instantanés n’aient pas été purgés automatiquement par le système pour libérer de l’espace.

Cependant, APFS ne conserve pas indéfiniment ces instantanés : macOS les supprime automatiquement lorsque l’espace disponible se réduit, en priorité les plus anciens. Cette purge est silencieuse et peut survenir rapidement sur un SSD presque plein. Il serait donc inexact d’y voir un substitut à une vraie sauvegarde.

Le chiffrement natif d’Apple et le Secure Enclave : la barrière qui entrave certaines récupérations

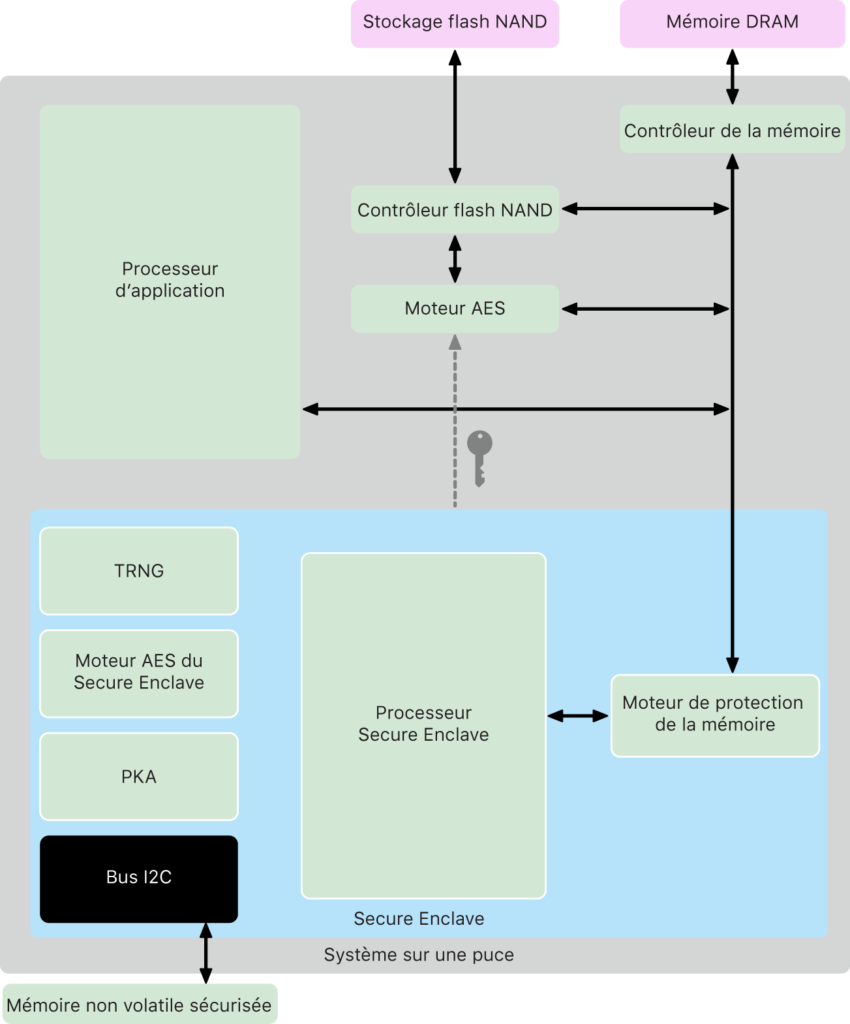

C’est probablement la spécificité la plus déterminante des Mac récents pour la récupération de données. Depuis fin 2017 avec la puce T2 (introduite avec l’iMac Pro), généralisée à partir de 2018 aux MacBook Pro, MacBook Air, Mac mini et Mac Pro Intel, puis avec l’ensemble des puces Apple Silicon (M1, M2, M3, M4), tous les SSD internes des Mac sont chiffrés de façon permanente et transparente. Ce chiffrement repose sur un moteur AES-256 intégré directement dans le chemin d’accès mémoire. Il s’active sans intervention de l’utilisateur et il n’est pas possible de le désactiver.

Les clés de chiffrement sont générées et stockées dans le Secure Enclave , un sous-système dédié, isolé du processeur principal, dont l’identifiant unique (UID) est fusionné dans la puce lors de la fabrication et n’est jamais accessible, même pour Apple. Il en résulte que les données du SSD interne sont cryptographiquement liées à la puce elle-même : si le SSD est physiquement démonté et branché sur une autre machine (ce qui est d’ailleurs mécaniquement très difficile sur la plupart des Mac récents), les données restent illisibles.

Cette architecture a une conséquence directe et irréversible sur la récupération de données : si le Secure Enclave est physiquement détruit (court-circuit, dommage thermique irréversible sur la puce principale), les clés de chiffrement sont définitivement perdues et la récupération des données est techniquement impossible, quelles que soient les techniques employées. En revanche, si seule la carte mère périphérique est endommagée mais que la puce Apple Silicon ou T2 reste intacte et fonctionnelle, une intervention de micro-soudure forensique peut permettre de rétablir l’alimentation de la puce pour qu’elle libère ses clés et autorise l’extraction des données.

Apple précise dans sa documentation de sécurité que l’UID, gravé dans la puce à la fabrication, n’est jamais exposé en dehors du Secure Enclave et ne peut être obtenu ni par JTAG ni par aucune interface de débogage. C’est cette caractéristique qui confère aux Mac Apple Silicon leur niveau de sécurité exceptionnel , mais aussi leur vulnérabilité spécifique en cas de panne matérielle grave.

SSD soudés et format propriétaire : l’obstacle matériel des Mac modernes

Sur les Mac à processeur Intel depuis 2016-2017, et sur la quasi-totalité des Mac Apple Silicon, les SSD sont soit soudés directement sur la carte mère, soit montés dans un format propriétaire incompatible avec les modules M.2 standard. Cette architecture concerne les MacBook Pro Touch Bar (2016 et ultérieurs), les MacBook Air 2018 et ultérieurs, et la majorité des iMac récents. Les MacBook Pro non-Touch Bar (2016-2017) et les MacBook Air 2017 et antérieurs disposaient d’un SSD amovible en format propriétaire, extractible avec des adaptateurs spécifiques.

Sur les Mac Intel équipés de la puce T2 (MacBook Pro 2018-2020, MacBook Air 2018-2020, iMac Pro, Mac mini 2018), les puces mémoire NAND du SSD sont directement soudées sur la carte mère, et le contrôleur de stockage est intégré à la puce T2 elle-même. Cette architecture rend toute tentative de lecture directe des puces NAND inopérante sans la puce T2 correspondante. Des laboratoires spécialisés disposent d’adaptateurs dédiés aux connecteurs propriétaires Apple, mais l’intervention n’est pas comparable à une procédure standard sur SSD M.2.

Sur les Mac Apple Silicon, la situation est encore plus intégrée : le contrôleur de stockage est directement incorporé dans la puce Apple Silicon, ce qui signifie que le SSD ne peut strictement jamais fonctionner indépendamment de la puce. Cette intégration rend toute approche de récupération par lecture directe des puces NAND inopérante, à moins de disposer de la puce Apple Silicon fonctionnelle et de techniques forensiques de très haute spécialisation.

TRIM activé par défaut : la fenêtre de récupération réduite sur SSD

Sur les SSD internes Apple, la commande TRIM est activée par défaut et gérée nativement par macOS. Cette commande informe le contrôleur SSD qu’un bloc de données a été libéré (par exemple après suppression d’un fichier) afin qu’il puisse être effacé physiquement lors d’une prochaine opération de maintenance interne (garbage collection). Concrètement, cela signifie que sur un Mac récent avec SSD Apple interne, la fenêtre de récupération après suppression accidentelle d’un fichier , sans sauvegarde , est significativement plus courte que sur un disque dur mécanique, où les données supprimées restent physiquement présentes jusqu’à être écrasées.

La récupération est possible tant que le TRIM n’a pas encore déclenché la réécriture physique des blocs concernés, ce qui peut prendre quelques minutes à quelques heures selon l’activité du système. Dès lors que les blocs ont été physiquement effacés par le contrôleur SSD, aucun logiciel ni aucun laboratoire ne peut retrouver les données , elles ont cessé d’exister physiquement. C’est une différence fondamentale avec un disque dur mécanique, sur lequel la récupération forensique reste possible longtemps après la suppression.

La conjugaison du chiffrement natif permanent + TRIM actif + SSD non extractible fait des Mac Apple Silicon les machines Apple sur lesquelles la prévention par sauvegarde est la seule stratégie réellement fiable. Toute récupération après incident grave y est soumise à des conditions techniques extrêmement restrictives.

Le cas particulier des iMac et Mac Pro : des configurations plus accessibles

Contrairement aux MacBook et Mac mini récents, certaines configurations d’iMac et de Mac Pro présentent des possibilités de récupération légèrement différentes. Les iMac Intel 27 pouces jusqu’à 2019 utilisaient des disques durs mécaniques 3,5 pouces ou des Fusion Drives (association d’un HDD et d’un SSD), avec des connecteurs plus accessibles. Les disques mécaniques de ces modèles peuvent être extraits et analysés dans un laboratoire selon les méthodes classiques, y compris en salle blanche si nécessaire.

Le Mac Pro (2019 et ultérieur) constitue un cas singulier : il est le seul Mac professionnel à offrir des baies d’extension PCIe, mais les modules SSD Apple utilisés restent dans un format propriétaire SSD PCIe incompatible avec les modules standard du marché. Leur lecture directe nécessite des adaptateurs spécifiques dont seul un nombre limité de laboratoires spécialisés dispose.

Quant au Mac mini M4 (fin 2024), Apple a fait évoluer l’architecture en rendant le SSD physiquement amovible , une régression partielle du verrouillage matériel. Cependant, ce SSD utilise un format propriétaire Apple incompatible avec les standards M.2 et son contrôleur reste intégré dans la puce Apple Silicon. Il ne peut donc pas fonctionner en dehors de son contexte d’origine et le bénéfice pour la récupération de données reste limité.

Tableau comparatif Apple : récupérabilité selon le modèle et le type de panne

| Modèle Mac | Type de stockage | Chiffrement natif | Extractible | Récupération logique possible | Récupération en lab possible |

|---|---|---|---|---|---|

| iMac Pro (2017) | SSD modules NAND + puce T2 | Oui (AES-256) | Partiel (modules) | Oui si T2 intacte | Oui si T2 intacte |

| iMac Intel 27″ (≤ 2019) | HDD ou Fusion Drive | Non (sans T2) | Oui (HDD) | Oui | Oui (salle blanche pour HDD) |

| iMac Intel 27″ (2020) | SSD soudé + puce T2 | Oui (AES-256) | Non | Oui si T2 intacte | Oui si T2 intacte |

| MacBook Pro Intel non-Touch Bar (2015-2017) | SSD format propre Apple (amovible) | Non | Oui (avec adaptateur) | Oui | Oui |

| MacBook Pro Intel Touch Bar (2016-2017, sans T2) | SSD soudé sur carte mère | Non | Non | Oui | Oui |

| MacBook Pro / Air Intel T2 (2018-2020) | SSD soudé + puce T2 | Oui (AES-256) | Non | Oui si T2 intacte | Oui si T2 intacte |

| Mac mini Intel T2 (2018) | SSD soudé + puce T2 | Oui (AES-256) | Non | Oui si T2 intacte | Oui si T2 intacte |

| Mac Apple Silicon M1/M2/M3/M4 | SSD intégré à la puce | Oui (AES-256) | Non (contrôleur dans puce) | Oui si puce intacte | Oui si puce intacte |

| Mac mini M4 (2024) | SSD amovible format propre | Oui (AES-256) | Oui (format propre) | Oui si puce intacte | Conditionnelle |

| Mac Pro 2019 | SSD PCIe format propre | Selon config | Avec adaptateur | Oui | Oui avec adaptateur |

FAQ sur la récupération de données sur Apple

Elle dépend entièrement de l’état de la puce Apple Silicon. Si la puce est physiquement détruite , par exemple après un court-circuit ou un choc thermique irréversible , les clés de chiffrement stockées dans le Secure Enclave sont définitivement perdues et aucune technique connue ne permet de récupérer les données. Si la puce est intacte mais que la carte mère est endommagée, un laboratoire très spécialisé peut tenter une intervention de micro-soudure forensique pour rétablir l’alimentation de la puce et extraire les données.

Non. APFS étant un format propriétaire d’Apple dans ses spécifications internes complètes, tous les logiciels de récupération ne le gèrent pas avec le même niveau de précision. Il convient de vérifier explicitement la compatibilité APFS de l’outil envisagé. Les logiciels ne supportant que HFS+ seront inopérants ou partiels sur un volume APFS.

Non. Les instantanés APFS locaux sont une ressource utile mais non fiable comme stratégie de sauvegarde : macOS les purge automatiquement et silencieusement lorsque l’espace disque se réduit. Ils ne constituent qu’un filet de sécurité très limité dans le temps et ne protègent pas contre une panne matérielle du SSD.

Non. Apple prend en charge la réparation ou le remplacement du matériel défaillant dans le cadre de la garantie, mais ne prend jamais en charge la récupération de données. Il appartient à l’utilisateur de confier son support à un laboratoire spécialisé indépendant. Apple décline par ailleurs toute responsabilité en cas d’échec de récupération par un prestataire tiers.

Sur les Mac équipés d’une puce T2 ou Apple Silicon, le SSD est déjà chiffré en permanence par le matériel. L’activation de FileVault ajoute une couche de protection supplémentaire en liant le déchiffrement à l’identifiant de l’utilisateur (mot de passe de session), de sorte que le volume ne soit pas accessible sans authentification, même si quelqu’un parvenait à démarrer la machine en mode de récupération. Du point de vue de la récupération de données, FileVault actif exige impérativement de disposer du mot de passe ou de la clé de récupération pour toute intervention, même par un laboratoire professionnel.

Ce qu’il faut retenir à propos de la récupération de données sur Apple

La récupération de données sur Apple ne se résume pas à une question d’outils logiciels : elle est d’abord conditionnée par l’architecture matérielle du modèle concerné. Les Mac Apple Silicon cumulent trois contraintes majeures , chiffrement permanent par Secure Enclave, SSD non extractible avec contrôleur intégré dans la puce, et TRIM actif , qui font de la sauvegarde préventive (notamment via la règle 3-2-1) l’unique stratégie véritablement fiable. Face à une panne grave, seul un laboratoire spécialisé disposant d’équipements et de compétences spécifiques aux plateformes Apple est en mesure d’évaluer les possibilités réelles d’intervention.